Points de contrôle

Create a custom network in project A

/ 20

Create a custom network in project B

/ 20

Peer network-a with network-b

/ 30

Peer network-b with network-a

/ 30

Appairage de réseaux VPC

GSP193

Présentation

L'appairage de réseaux VPC (cloud privé virtuel) de Google Cloud permet de connecter dans un espace privé deux réseaux VPC, qu'ils appartiennent ou non au même projet ou à la même organisation.

Grâce à cette fonction, vous pouvez créer des écosystèmes SaaS (Software as a Service) dans Google Cloud en offrant un accès privé aux services sur différents réseaux VPC au sein d'organisations et entre organisations. Cela permet aux charges de travail de communiquer dans un espace privé.

Cette fonction est utile pour les organisations qui :

- comportent plusieurs domaines d'administration réseau ;

- souhaitent appairer des réseaux avec d'autres organisations.

Si votre organisation comporte plusieurs domaines d'administration réseau, l'appairage de réseaux VPC permet de rendre les services disponibles sur les réseaux VPC dans un espace privé. Il en va de même si vous proposez des services à d'autres organisations.

La possibilité de proposer des services dans plusieurs organisations est utile si vous souhaitez fournir des services à d'autres entreprises. Elle l'est également dans votre propre entreprise si celle-ci comporte plusieurs nœuds d'organisation distincts en raison de sa structure ou suite à des fusions ou acquisitions.

La fonction d'appairage de réseaux VPC offre plusieurs avantages par rapport à l'utilisation d'adresses IP externes ou de réseaux VPN pour la connexion de réseaux. Par exemple :

- Latence du réseau : les réseaux privés subissent une latence moindre par rapport aux réseaux IP publics.

- Sécurité du réseau : les propriétaires de services n'ont pas besoin d'exposer leurs services au réseau Internet public et n'ont, par conséquent, pas à gérer les risques associés.

- Coût du réseau : les réseaux appairés peuvent communiquer par le biais d'adresses IP internes, réduisant ainsi les coûts liés à la bande passante de sortie de Google Cloud. Les tarifs réseau standards s'appliquent à tout le trafic.

Préparation

Avant de cliquer sur le bouton "Démarrer l'atelier"

Lisez ces instructions. Les ateliers sont minutés, et vous ne pouvez pas les mettre en pause. Le minuteur, qui démarre lorsque vous cliquez sur Démarrer l'atelier, indique combien de temps les ressources Google Cloud resteront accessibles.

Cet atelier pratique vous permet de suivre vous-même les activités dans un véritable environnement cloud, et non dans un environnement de simulation ou de démonstration. Nous vous fournissons des identifiants temporaires pour vous connecter à Google Cloud le temps de l'atelier.

Pour réaliser cet atelier :

- vous devez avoir accès à un navigateur Internet standard (nous vous recommandons d'utiliser Chrome) ;

- vous disposez d'un temps limité ; une fois l'atelier commencé, vous ne pouvez pas le mettre en pause.

Démarrer l'atelier et se connecter à la console Google Cloud

-

Cliquez sur le bouton Démarrer l'atelier. Si l'atelier est payant, un pop-up s'affiche pour vous permettre de sélectionner un mode de paiement. Sur la gauche, vous trouverez le panneau Détails concernant l'atelier, qui contient les éléments suivants :

- Le bouton Ouvrir la console Google

- Le temps restant

- Les identifiants temporaires que vous devez utiliser pour cet atelier

- Des informations complémentaires vous permettant d'effectuer l'atelier

-

Cliquez sur Ouvrir la console Google. L'atelier lance les ressources, puis ouvre la page Se connecter dans un nouvel onglet.

Conseil : Réorganisez les onglets dans des fenêtres distinctes, placées côte à côte.

Remarque : Si la boîte de dialogue Sélectionner un compte s'affiche, cliquez sur Utiliser un autre compte. -

Si nécessaire, copiez le nom d'utilisateur inclus dans le panneau Détails concernant l'atelier et collez-le dans la boîte de dialogue Se connecter. Cliquez sur Suivant.

-

Copiez le mot de passe inclus dans le panneau Détails concernant l'atelier et collez-le dans la boîte de dialogue de bienvenue. Cliquez sur Suivant.

Important : Vous devez utiliser les identifiants fournis dans le panneau de gauche. Ne saisissez pas vos identifiants Google Cloud Skills Boost. Remarque : Si vous utilisez votre propre compte Google Cloud pour cet atelier, des frais supplémentaires peuvent vous être facturés. -

Accédez aux pages suivantes :

- Acceptez les conditions d'utilisation.

- N'ajoutez pas d'options de récupération ni d'authentification à deux facteurs (ce compte est temporaire).

- Ne vous inscrivez pas aux essais offerts.

Après quelques instants, la console Cloud s'ouvre dans cet onglet.

Activer Cloud Shell

Cloud Shell est une machine virtuelle qui contient de nombreux outils pour les développeurs. Elle comprend un répertoire d'accueil persistant de 5 Go et s'exécute sur Google Cloud. Cloud Shell vous permet d'accéder via une ligne de commande à vos ressources Google Cloud.

- Cliquez sur Activer Cloud Shell

en haut de la console Google Cloud.

Une fois connecté, vous êtes en principe authentifié et le projet est défini sur votre ID_PROJET. Le résultat contient une ligne qui déclare YOUR_PROJECT_ID (VOTRE_ID_PROJET) pour cette session :

gcloud est l'outil de ligne de commande pour Google Cloud. Il est préinstallé sur Cloud Shell et permet la complétion par tabulation.

- (Facultatif) Vous pouvez lister les noms des comptes actifs à l'aide de cette commande :

-

Cliquez sur Autoriser.

-

Vous devez à présent obtenir le résultat suivant :

Résultat :

- (Facultatif) Vous pouvez lister les ID de projet à l'aide de cette commande :

Résultat :

Exemple de résultat :

gcloud, dans Google Cloud, accédez au guide de présentation de la gcloud CLI.

Tâche 1 : Configurer l'appairage de réseaux VPC

Dans un même nœud d'organisation, un réseau peut héberger des services devant être accessibles depuis d'autres réseaux VPC, que ceux-ci appartiennent au même projet ou non.

Une organisation peut également souhaiter accéder à des services proposés par des organisations tierces.

Étant donné que les noms de projet sont uniques dans Google Cloud, vous n'avez pas besoin de spécifier l'organisation lorsque vous configurez l'appairage. Google Cloud détermine l'organisation à partir du nom de votre projet.

Créer un réseau personnalisé dans des projets

Dans cet atelier, vous disposez de deux projets : projet-A et projet-B.

-

Pour gérer ces deux projets, démarrez une nouvelle fenêtre Cloud Shell en cliquant sur l'icône +.

-

Dans la deuxième fenêtre Cloud Shell, définissez l'ID du second projet :

Projet-A :

- Retournez dans la première fenêtre Cloud Shell et créez un réseau personnalisé à l'aide de la commande suivante :

- Créez un sous-réseau au sein de ce VPC, puis spécifiez une région et une plage d'adresses IP en exécutant la commande suivante :

- Créez une instance de VM :

- Exécutez la commande qui suit pour activer SSH et

icmp. Vous aurez besoin d'un shell sécurisé pour communiquer avec les VM durant le test de connectivité :

Vous allez maintenant configurer projet-B de la même manière.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Projet-B :

- Passez à la seconde fenêtre Cloud Shell et créez un réseau personnalisé :

- Créez un sous-réseau au sein de ce VPC, puis spécifiez une région et une plage d'adresses IP en exécutant la commande suivante :

- Créez une instance de VM :

- Exécutez la commande qui suit pour activer SSH et

icmp. Vous aurez besoin d'un shell sécurisé pour communiquer avec les VM durant le test de connectivité :

Cliquez sur Vérifier ma progression pour valider l'objectif.

Tâche 2 : Configurer une session d'appairage de réseaux VPC

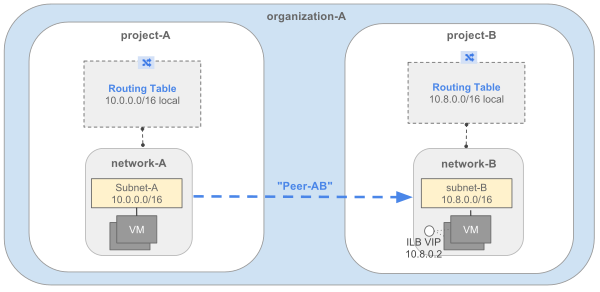

Prenons l'exemple d'une organisation devant appairer le réseau "network-A" (réseau-A) de projet-A au réseau "network-B" (réseau-B) de projet-B. Pour que l'appairage des deux réseaux VPC aboutisse, la configuration doit être effectuée sur chacun des deux réseaux (network-A et network-B) par les administrateurs qui les gèrent.

Appairer network-A à network-B :

Avant d'appliquer les paramètres, vous devez sélectionner le projet approprié dans la console. Pour cela, cliquez sur la flèche vers le bas à côté de l'ID de projet situé en haut de l'écran, puis sélectionnez l'ID du projet dont vous avez besoin.

Projet-A

Accédez à la page Appairage de réseaux VPC dans la console Cloud. Pour cela, ouvrez la section "Mise en réseau" dans le menu de gauche, puis sélectionnez Réseau VPC > Appairage de réseaux VPC. Ensuite :

- Cliquez sur Créer une connexion.

- Cliquez sur Continuer.

- Saisissez "peer-ab" dans le champ Nom pour ce côté de la connexion.

- Sous Votre réseau VPC, sélectionnez le réseau à appairer (network-a).

- Définissez les cases d'option Réseau VPC appairé sur Dans un autre projet.

- Collez l'ID de projet du deuxième projet.

- Saisissez le Nom de réseau VPC de l'autre réseau (network-b).

- Cliquez sur Créer.

À ce stade, l'état d'appairage reste INACTIF, car il n'existe pas de configuration correspondante dans network-b dans le projet-B. Le message Waiting for peer network to connect ("En attente de la connexion du réseau pair") doit s'afficher.

Cliquez sur Vérifier ma progression pour valider l'objectif.

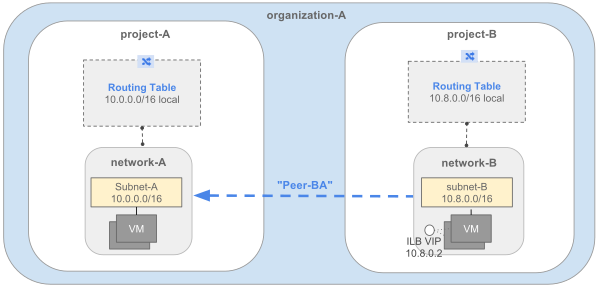

Appairer network-b à network-a

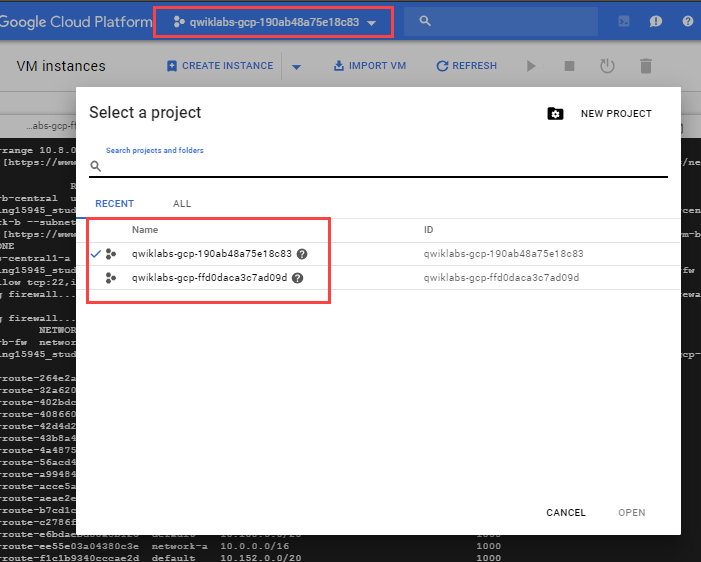

Remarque : Passez au second projet dans la console.

Projet-B

- Cliquez sur Créer une connexion.

- Cliquez sur Continuer.

- Saisissez "peer-ba" dans le champ Nom pour ce côté de la connexion.

- Sous Votre réseau VPC, sélectionnez le réseau à appairer (network-b).

- Définissez les cases d'option Appairage de réseaux VPC sur Dans un autre project, sauf si vous souhaitez effectuer un appairage dans le même projet.

- Indiquez l'ID de projet du premier projet.

- Saisissez le Nom de réseau VPC de l'autre réseau (network-a).

- Cliquez sur Créer.

Dans la page "Appairage de réseaux VPC", vous devriez maintenant voir peer-ba dans la liste de propriétés.

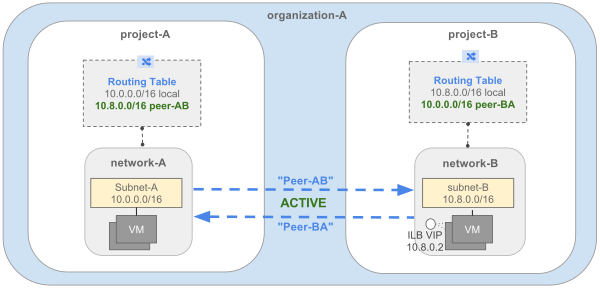

L'état d'appairage des réseaux VPC devient ACTIF, et les routes sont échangées. Dès que l'appairage passe à l'état ACTIF, des flux de trafic sont configurés :

- entre les instances de VM des réseaux appairés : connectivité maillée complète ;

- entre les instances de VM de l'un des réseaux et les points de terminaison d'équilibrage de charge interne du réseau appairé.

Les routes vers les préfixes CIDR (Classless Inter-Domain Routing) du réseau appairé sont désormais visibles sur les pairs du réseau VPC. Il s'agit de routes implicites générées pour les appairages actifs. Elles n'ont aucune ressource de route correspondante. La commande suivante permet de lister les routes pour tous les réseaux VPC de projet-A.

Exemple de résultat :

Cliquez sur Vérifier ma progression pour valider l'objectif.

Tâche 3 : Test de connectivité

Dans cette section, vous allez effectuer des tests de connectivité.

Projet-A

-

Ouvrez la page des instances de VM de la console en sélectionnant le menu de navigation > Compute Engine > Instances de VM.

-

Copiez l'adresse IP interne (INTERNAL_IP) de

vm-a.

Projet-B

- Cliquez sur le menu de navigation > Compute Engine > Instances de VM.

Connectez-vous en SSH à l'instance vm-b.

- Dans le shell SSH de

vm-b, exécutez la commande suivante, en remplaçant<INTERNAL_IP_OF_VM_A>par l'adresse IP interne de l'instance vm-a :

Exemple de résultat :

Vous avez appris à configurer un appairage de réseaux VPC entre des projets différents dans un environnement cloud.

Félicitations !

Terminer votre quête

Cet atelier d'auto-formation fait partie de la quête Security & Identity Fundamentals. Une quête est une série d'ateliers associés qui constituent un parcours de formation. Si vous terminez cette quête, vous obtenez un badge attestant de votre réussite. Vous pouvez rendre publics les badges que vous recevez et ajouter leur lien dans votre CV en ligne ou sur vos comptes de réseaux sociaux. Inscrivez-vous à cette quête ou à une autre quête contenant cet atelier pour obtenir immédiatement les crédits associés. Découvrez toutes les quêtes disponibles dans le catalogue Google Cloud Skills Boost.

Atelier suivant

Continuez sur votre lancée en suivant l'atelier Authentification des utilisateurs : Identity-Aware Proxy ou consultez ces suggestions :

- Équilibreur de charge HTTP avec Cloud Armor

- Protection contre la perte de données : Qwik Start – Outil de ligne de commande

Étapes suivantes et informations supplémentaires

- Pour en savoir plus sur les réseaux VPC : https://cloud.google.com/vpc/docs/vpc

- Pour en savoir plus sur l'appairage de réseaux VPC : https://cloud.google.com/vpc/docs/vpc-peering

Formations et certifications Google Cloud

Les formations et certifications Google Cloud vous aident à tirer pleinement parti des technologies Google Cloud. Nos cours portent sur les compétences techniques et les bonnes pratiques à suivre pour être rapidement opérationnel et poursuivre votre apprentissage. Nous proposons des formations pour tous les niveaux, à la demande, en salle et à distance, pour nous adapter aux emplois du temps de chacun. Les certifications vous permettent de valider et de démontrer vos compétences et votre expérience en matière de technologies Google Cloud.

Dernière mise à jour du manuel : 25 septembre 2023

Dernier test de l'atelier : 25 septembre 2023

Copyright 2024 Google LLC Tous droits réservés. Google et le logo Google sont des marques de Google LLC. Tous les autres noms d'entreprises et de produits peuvent être des marques des entreprises auxquelles ils sont associés.